secRMM para que no se roben los datos de su empresa en un USB o un celular !!

secRMM

la información es siempre el bien más preciado en una empresa, o para las personas, y en esta época en la que todo gira alrededor de la informática y el manejo de información es en su mayoría por no decir un 100% de manera digital.Pues bien, ahora como poder proteger estos dispositivos, ¿como proteger? Pues bien generar un log, un registro de los cambios realizados en el dispositivo.

Pues bien existen empezar o instituciones gubernamentales como el departamento de estado de los estados unidos los cuales tienen software que fue hecho para realizar esas tareas de control.

¿Que exactamente hace este tipo de software?

Pues bien lo que hace básicamente este software es registrar cada uno de los cambios que se realizaron en un determinado dispositivo portable de información, entonces tendremos un historial de todos lo ocurrido en el dispositivo, dada la complejidad estos tipos de software son bástante caros y son hechos por y para grandes entidades.

Pero que pasaría podríamos tener este tipo de controles en un software que no sea inalcanzable, esto nos ayuda en gran medida para saber en que lugar se hizo una copia o que archivo fue copiado en nuestro dispositivo, pues bien podremos gracias a nuestros amigos de Squadra Tecnologies han desarrollado una herramienta bastante buena la cual nos permite mantener un log o historial de toda actividad llevada a cabo en los dispositivos que se inserten en nuestro equipo.

Podemos con esto llevar un control de toda la información que se haya llevado un usuario en particular, pero no solo eso sino que nos permitiría bloquear la habilidad de copiar información en cualquier dispositivo de almacenamiento.

De seguro se preguntan ¿Qué se llama esta herramienta tan buena?

Pues bien esta herramienta se llama SecRMM la cual es bastante sencilla de usar pues podemos descargar una versión de prueba de la siguiente dirección haciendo clic aquí.

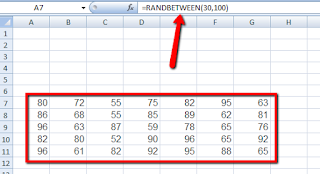

Analizaremos el comportamiento del software y veremos que es bastante fácil de usar y que en cuestión de pocos minutos podremos ver lo q ha ido pasando en nuestro equipo.

Veremos que un paso importante sucede en la instalación de la pues ahí escogeremos que tipo de protección queremos implementar en nuestro equipo.

Una vez instalado debemos acceder al administrador de dispositivos el cual nos permitirá monitorear los dispositivos que sean instalados en nuestro equipo o conectados en el mismo.

Pero antes debemos activar que guarde todos los log de los dispositivos conectados de la siguiente manera acedemos al administrador de dispositivos nos dirigimos a las propiedades de secRMM y una vez ahí localizamos “LogSecurityEventsAsFailures” y lo activamos dando doble clic y seleccionamos on.

Una vez hecho esto lo único que debemos haces es revisar nuestro administrado de eventos que lo encontraremos en el visor de eventos de Windows donde veremos al secRMM.

Y podremos ver los eventos generados por los distintos dispositivos por ejemplo como se vería el evento si conecto mi teléfono celular.

Y ahora que pasaría si copiara un archivo de mi teléfono o a la computadora o de la computadora al teléfono.

Por ejemplo copiare este documento en mi teléfono.

Y ahora consultemos el visor de eventos pues bien como podemos ver se registra todo hasta el proceso que realizo la copia en este caso es el Explorer.exe.

Pues bien como pudimos ver el software es bastante útil y es sencillo de usar y de manejar y así podremos llevar un mejor control de toda la información que salió de nuestro equipo y así poder evitar la fuga de información.

Comentarios

Publicar un comentario