Para proteger tu computadora o tu empresa de los hackers

Protege tu computadora de intrusos con Cyberarms security

Qué hace este software ?

Este software permite agregar la información de los que quieren entrar en el sistema en el visor de eventos. También permite agregar lista de IPs confiables que pueden ingresar al sistema y así evitar que computadoras indeseables ingresen a nuestro sistema.

El acceso de intrusos es denegado a nivel de red.

Normalmente, este tipo de software es extremadamente pesado y consume muchos recursos en el servidor. Cyberarms se caracteriza por no ocupar mucho espacio ni consumo de CPU y memoria.

Otra bondad del sistema es que es personalizable. Uno puede configurar la seguridad a nivel de aplicaciones usadas.

Características de la Aplicación

Cyberarms un miembro de “TeleTrusT” bajo la iniciativa de “IT Security made in Germany” pone a nuestra disposición una herramienta que nos protege de ataques como “acceso por fuerza bruta”, esta aplicación es bastante intuitiva, efectiva y no gasta casi nada de recursos del sistema, diseñada tanto para usuarios desktop como para grandes empresas que reciben ataques a sus diferentes servidores diariamente.

¿Por qué debería instalar esta aplicación?

Hoy en día es crucial resguardar nuestra información privada pues los crackers o hackers con el fin de romper la seguridad de nuestras computadoras están a la orden del día y más aún si estamos conectados a la red (Intranet/Internet) por cable o Wi-Fi. El objetivo más frecuente de estos atacantes son servidores, no obstante cualquier persona que esté en tu mismo ámbito se puede convertir en un atacante potencial por cuestiones personales.

Qué hace este software ?

Este software permite agregar la información de los que quieren entrar en el sistema en el visor de eventos. También permite agregar lista de IPs confiables que pueden ingresar al sistema y así evitar que computadoras indeseables ingresen a nuestro sistema.

El acceso de intrusos es denegado a nivel de red.

Normalmente, este tipo de software es extremadamente pesado y consume muchos recursos en el servidor. Cyberarms se caracteriza por no ocupar mucho espacio ni consumo de CPU y memoria.

Otra bondad del sistema es que es personalizable. Uno puede configurar la seguridad a nivel de aplicaciones usadas.

Características de la Aplicación

A comparación de muchas aplicaciones en el mercado está nos da el 90% de su funcionalidad con una restricción que debería bastar para usuarios desktop.

Características

|

Edición Libre

|

Monitor Ilimitadas para intrusiones de acceso.

|

Sí

|

Soporte para agentes de seguridad

|

Sí

|

- FTP agente de seguridad

|

Sí

|

- SMTP agente de seguridad

|

Sí

|

- SQL agente de seguridad

|

Sí

|

- TLS / SSL agente de seguridad

|

Sí

|

- Windows agente de seguridad básico

|

Sí

|

Soporte para agentes de seguridad personalizado

|

Sí

|

Bloqueo personalizado por agente de seguridad

|

Sí

|

Notificación de administrador (en el cierre suave, bloqueo de disco,

desbloquear)

|

Sí

|

Informes

|

Ninguno

|

Restricciones

|

Defiende 5 ataques por día.

|

Mientras que la edición PRO, mantiene la defensa ilimitadamente y ofrece:

Características

|

Edición PRO

|

Informes

|

Diario, Semanal y Mensual

|

Sistemas compatibles

Requisitos del sistema

Primera Instalación

Después de descargar la versión libre que pesa alrededor de 1.2Mb realice la primera instalación algo muy sencillo.

Conclusiones

Definitivamente esta herramienta puede ayudar a proteger tu información y nos dará cierto grado de confianza al entrar en una red pública como Wi-Fi.

- Windows Server 2008

- Windows Server 2008 R2, todas las ediciones

- Windows Web Server 2008 R2, todas las ediciones

- Microsoft Small Business Server 2011

- Windows Server 2012, todas las ediciones

- Windows 7, Windows 8

Requisitos del sistema

- Por lo menos 20 MB de espacio libre en el disco

- CPU a 500 MHz o superior

- 16 MB de memoria libres

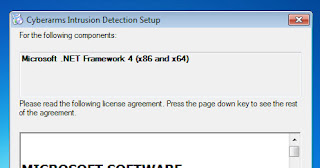

- Microsoft. NET Framework 4.0

- La aplicación debe registrarse en Firewall de Windows.

Primera Instalación

Después de descargar la versión libre que pesa alrededor de 1.2Mb realice la primera instalación algo muy sencillo.

Figura 1. Requerimiento de la aplicación - Microsoft. NET Framework 4.0.

Figura 2. Requerimiento de la aplicación - Visual C++ Runtime Libraries.

Figura 3. Términos de Uso.

Figura 4. Selección de Almacenamiento de la aplicación

Figura 5. Progreso de Instalación

Figura 6. Configuración de Agentes

Figura 7. El sistema esta Activado y Analizando.

Conclusiones

Definitivamente esta herramienta puede ayudar a proteger tu información y nos dará cierto grado de confianza al entrar en una red pública como Wi-Fi.

Comentarios

Publicar un comentario